Telecom Security Scanner

Telecom Security Scanner

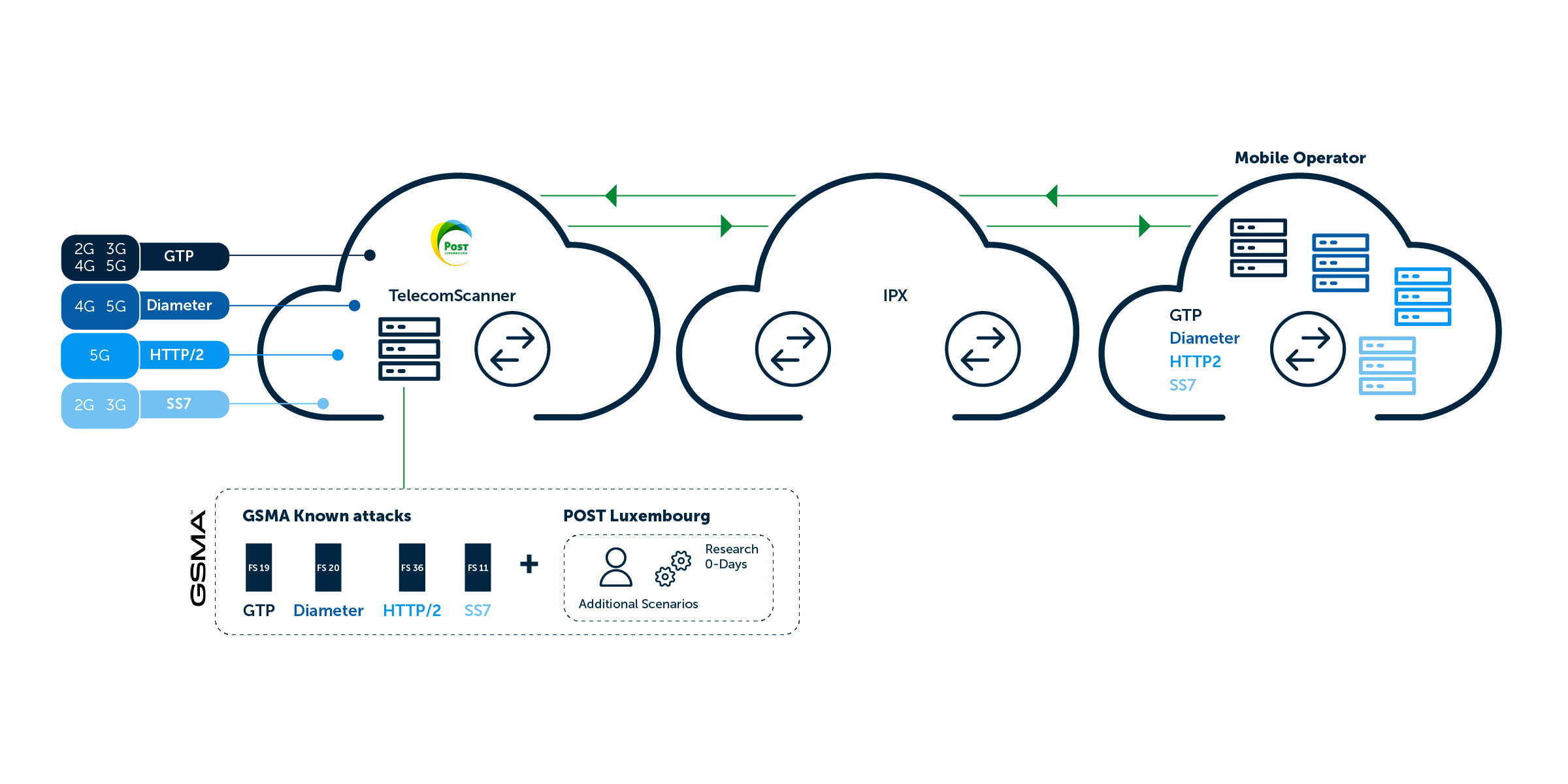

Angriff ist bekanntlich die beste Verteidigung. Wir machen uns die Denkweise von Angreifern zunutze, um neue Schwachstellen zu finden, und das am besten in einer realen Umgebung: das Kernnetz von Mobilfunkbetreibern weltweit. Auf diese Weise ist es den Betreibern möglich, die eigenen Schwachstellen auszumachen und zu beheben, bevor Angreifer sie ausnutzen können.

Perfekt für :

Angriff auf alle Technologien von 2G bis 5G

Telecom Security: von einem Telekom-Betreiber für Telekom-Betreiber

SS7

2G/3G-Signale, die zum Abhören, zur Standortverfolgung, zum Betrug oder zur Umgehung der MNO missbraucht werden

Diameter

4G-Signale, die zum Abhören, zur Standortverfolgung oder zur Umgehung der Mobilfunkbetreiber missbraucht werden

GTP-C

2G bis 4G; Missbrauch von Mobilfunkbetreibern durch Denial of Service-Attacken, Datenerfassung, Ausnutzung von Infrastruktur und DNS

5GC

5GC bietet mehr Sicherheit, ist aber immer noch anfällig für viele Bedrohungen

Wie TSS Angriffe auf Ihr Netzwerk durchführt?

Alle unsere Angriffe werden von Knotenpunkten in Luxemburg aus gestartet, die mit dem Signalnetz von POST Luxembourg verbunden sind, das mehr als 400 Betreiber weltweit erreicht.

Unsere Experten beantworten Ihre Fragen

Sie haben Fragen zu einem der Artikel? Sie brauchen Beratung, um die richtige Lösung für Ihre ICT-Probleme zu finden?

Haben Sie weitere Fragen?

Kontaktieren Sie uns kostenlos unter 8002 4000 oder +352 2424 8004 von Montag bis Freitag von 8:00 bis 18:00 Uhr.

Was spricht für POST ?

Entdecken Sie die Stärken von POST: Innovationen, Zertifizierungen, CSR-Verpflichtungen.