Wettervorhersage für Cybersicherheit – 2. Quartal 2020

Jedes Quartal beschreibt das Cyberforce-Team von POST den aktuellen Cyberbedrohungsstand anhand seiner durch die Verwaltung von Sicherheitsvorfällen gewonnenen Erkenntnisse.

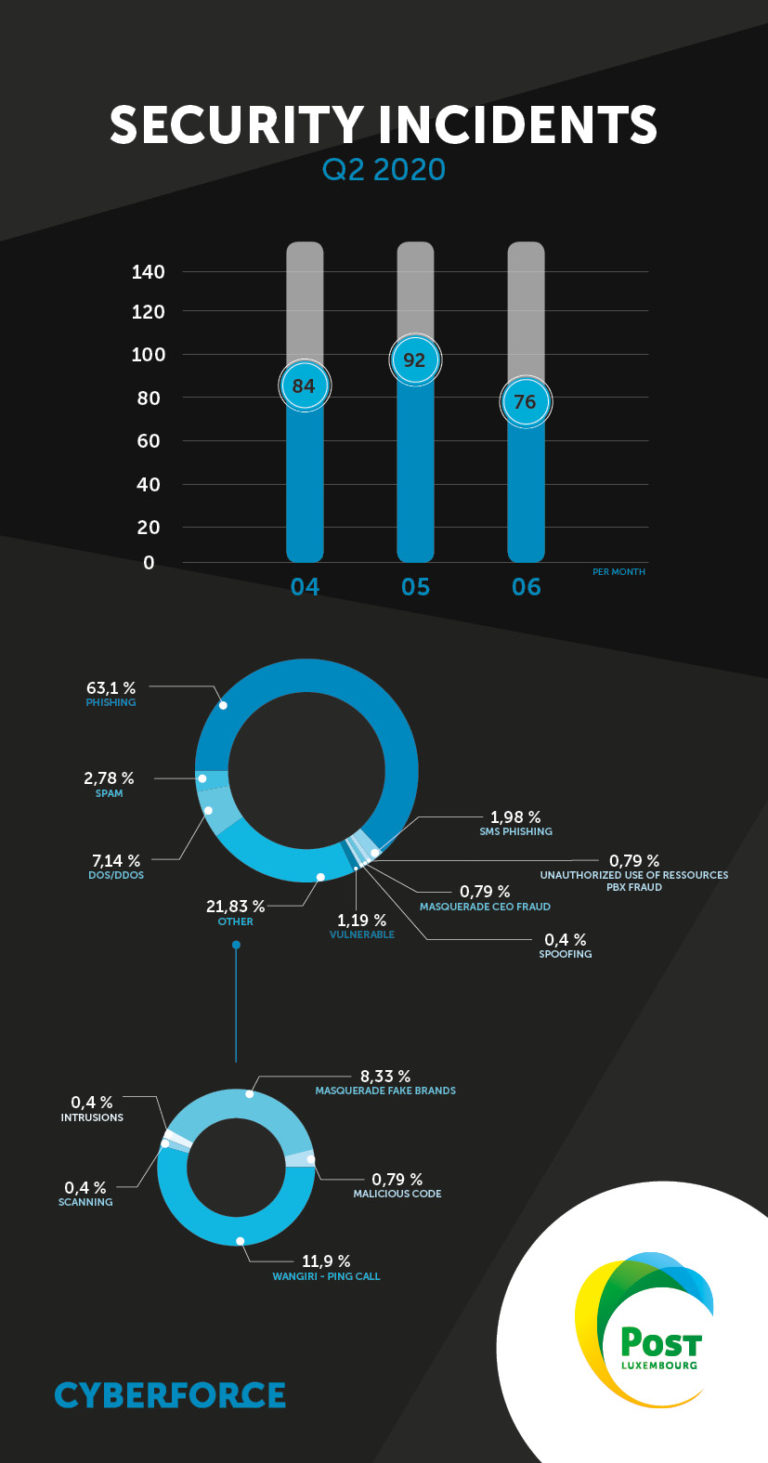

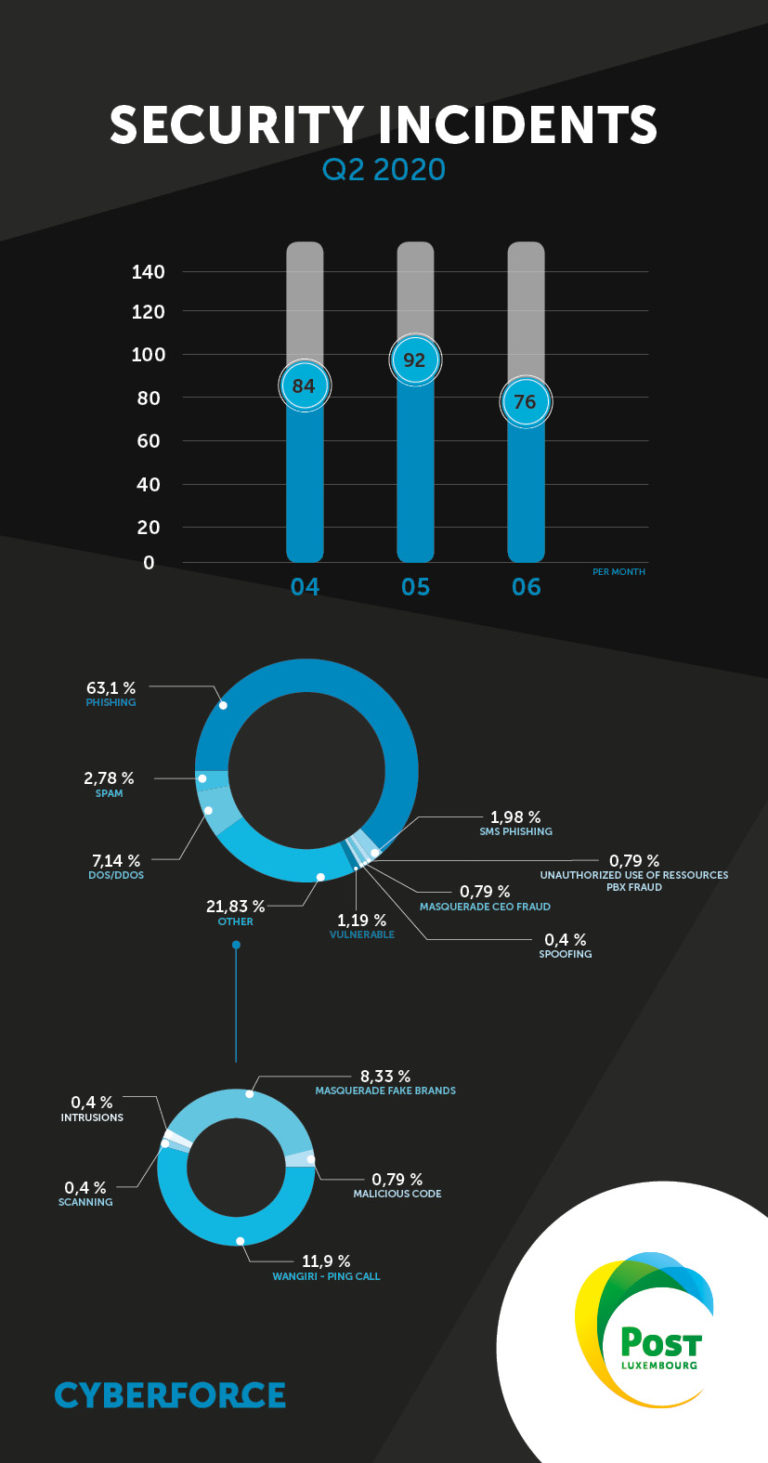

Die Anzahl der Sicherheitsvorfälle veränderte sich im zweiten Quartal 2020 kaum. Jedoch blieb die Anzahl an Fällen trotz der Corona-Lockerungsmaßnahmen in Luxemburg und ganz Europa im Vergleich zu den Werten von Januar und Februar desselben Jahres relativ hoch.

Betrug – Ransomware

Mehrere Unternehmen in Luxemburg waren Ziel dieser Angriffe. Betroffen sind Unternehmen unterschiedlicher Art wie etwa Anwaltskanzleien, Prominente, öffentliche Einrichtungen sowie große Industrie- und Technologieunternehmen. Bei den Opferprofilen lassen sich keine Regelmäßigkeiten feststellen, ob in Bezug auf den Sektor oder eine bestimmte geografische Region.

Folgende Ransomware war im Laufe des Quartals vermehrt im Einsatz (in manchen Fällen mussten Unternehmen Lösegeldsummen in Höhe von mehreren Millionen Dollar zahlen, um ihre Daten zurückzuerlangen):

- Maze

- Sodinokibi/Sodin/Revil

- Ryuk

- EKANS (Snake)

- CL0p

- Doppel/DoppelPaymer

Ransom Leaks: die schwarze Wirtschaft rund um Ransomware

In diesem Quartal hat sich Ransomware anhand der folgenden Methoden zu einem regelrechten E-Commerce entwickelt:

- Verkauf von gebrauchsfertigen Ransomware-Dienstleistungen (Ransomware as a Service)

- Lösegeldforderungen (Wiedererlangung der Unternehmensdaten und Ausführung der Ransomware)

- Versteigerung der Daten auf dem Schwarzmarkt (Ransomware Leak)

In anderen Worten hat sich um diese Art des Betrugs regelrecht ein Markt entwickelt, an dessen Spitze Gruppen wie REVIL und Maze stehen. Außerdem mussten wir einen Wiederanstieg der Ransomware-Fälle per E-Mail an Privatpersonen feststellen. Darüber hinaus tauchten neue Ransomwares (Avaddon, Philadelphie, M. Robot) auf, die Europa im Visier haben. Unternehmen sowie Privatpersonen sollten hinsichtlich dieser Art von Bedrohung Vorsicht walten lassen.

Wangiri – Ping Call Q2 2020 POST Luxemburg

Betrugsfälle des Typs Wangiri kommen in diesem Quartal weiterhin häufig vor (Anrufe von überteuerten ausländischen Nummern, die das Opfer zum Rückruf bewegen sollen, der dann in Rechnung gestellt wird). Auch bestätigte sich, dass immer mehr Nummern im Umlauf sind, mit denen diese Art von Betrug durchgeführt wird. Eine Anrufserie blieb dabei besonders im Gedächtnis. Am 25. Mai 2020 wurde eine beträchtliche Anzahl an Anrufen von den Fidschi-Inseln registriert. An einem einzigen Tag wurden von über 100 Telefonnummern Anrufe getätigt, wobei zum einen zahlreiche Menschen Opfer dieser Betrugsmasche wurden, zum anderen aber auch versucht wurde, die Schutzmaßnahmen der Netzbetreiber zu umgehen.

Glücklicherweise verfügen die Betreiber über ausreichend Kapazitäten und können mithilfe von Meldungen und Rechnungen diese Art von Betrug aufdecken. Anhand dieser Mittel können sie automatisch betreffende Nummern blockieren, um den Schaden bei ihren Kunden zu begrenzen.

Betrug – Phishing-E-Mails – POST Luxemburg

Mit fast zwei Dritteln aller Sicherheitsvorfälle liegt die Zahl von Phishing-Fällen in diesem Quartal besonders hoch. Wir verzeichneten ganze 16 Angriffswellen, wobei die erste am 18. Mai 2020 gemeldet und Ende desselben Monats ein Höchststand erreicht wurde.

Luxemburg bleibt weiterhin ein Angriffsziel für Phishing-Kampagnen, allerdings registrieren wir, dass immer mehr Kunden luxemburgischer Banken Ziel dieser Betrugsform sind. Wir verzeichneten vier Phishing-Kampagnen, die es zum Ziel hatten, sich anhand gestohlener Token Zugang zum Online-Kundenbereich luxemburgischer Banken zu verschaffen.

Seither sind weitere Phishing-Formen aufgetaucht. Diese sind ebenfalls auf Token ausgerichtet, allerdings mit dem Ziel, den Schutzmechanismus „3D Secure“ bei Zahlungen mit EC-Karten zu umgehen.

Europaweit wurden etliche Phishing-Versuche festgestellt. Diese Angriffe erfolgten nicht per E-Mail, sondern durch Defacement einer öffentlich bekannten Website, die Nutzer auf eine Website mit Hostnamen des Typs https://eu.***.xyz weiterleitet.

Auf der betreffenden Seite wird ein vermeintliches Gewinnspiel angeboten, bei dem man angeblich ein Handy gewinnt und seine Bankdaten für die „Versandkosten“ angeben soll.

Diese Websites sind nicht auf einen bestimmten Anbieter ausgerichtet, sondern können je nach verwendetem Netz auf mehrere Betreiber in Europa abzielen. Nutzt man also z. B. das POST-Netz, wird eine gefälschte POST-Website angezeigt. Nutzt man das Telefónica-Netz, wird eine gefälschte Telefónica-Website angezeigt.

Die Angriffe traten häufig am Wochenende auf, wenn die Nutzer weniger vorsichtig waren.

Alle diese Angriffe werden analysiert, um die von den Angreifern verwendeten Mittel ausfindig zu machen (Hosts der Webserver und Postausgangsserver ebendieser Phishing-Mails) und eine entsprechende Antwort auf diese Bedrohung vorzubereiten.

Das CSIRT der POST CyberForce konnte dank folgender Maßnahmen mehreren Phishing-Kampagnen Herr werden:

- Zusammenarbeit mit den Hosts und der Community der luxemburgischen CERT/CSIRT.

- „Threat Hunting“, eine aktive Maßnahme, bei der Angriffe in ihrer Planungsphase ausfindig gemacht werden, um erneute Angriffe zu vermeiden.

SMS-Phishing

Die Anzahl der SMS-Phishing-Fälle veränderte sich im Laufe des Quartals kaum. Allerdings verfestigt sich die Tendenz, dass je Empfänger unterschiedliche Nummern zum Versand verwendet werden. Ziel der Angreifer ist es, bei den von den Netzbetreibern zum Schutz der Kunden ergriffenen Schutzmaßnahmen möglichst nicht aufzufallen.

In einem berichteten Fall wurde eine luxemburgische Bank Ziel eines Angriffs, bei dem versucht wurde, Kunden ihre Token zu entlocken.

Maskerade – Social Engineering

Die Zahl der Social-Engineering-Fälle stieg im 2. Quartal 2020 an.

Ziel sind nach wie vor die mittleren und großen luxemburgischen Unternehmen. Angreifer zielen insbesondere auf Bereiche ab, in denen wenig Kontakt zur Unternehmensführung besteht. Durch die Maßnahmen zur Kontaktbeschränkung wurde dies weiter verstärkt. Die Täuschungstechniken werden immer ausgefeilter: Wenngleich E-Mails weiterhin das Hauptkommunikationsmittel darstellen, werden diese so unauffällig verfasst, dass ein potenzielles Opfer nichts ahnt.

Betrug – Markenmissbrauch

Die Anzahl an Fake-Accounts von Unternehmen auf sozialen Medien ist gestiegen und erreichte Ende April ein Hoch. Es wurden gefälschte Facebook-Seiten gemeldet, die Unternehmensprofile nachahmen, ähnliche Fälle gab es in Österreich, der Schweiz und in Frankreich. Diese Seiten werden genutzt, um schadhafte Inhalte anzubieten, hauptsächlich im Rahmen von Phishing.

Verfügbarkeit – DDoS-Angriffe

Die Anzahl an DDoS-Attacken mit großer Auswirkung auf die Netze hat sich stabilisiert. Viele erneute Angriffe fanden auf exponierte Ziele statt. Weitere Fälle von großer Priorität wurden gemeldet, allerdings deutlich unauffälliger und seltener. Wir möchten betroffene Unternehmen ermutigen, Kontakt mit der POST CyberForce aufzunehmen, um Lösungen zu finden und das Risiko erneuter Angriffe zu reduzieren.

Missbräuchliche Inhalte – Spam

Die Anzahl der Spam-Fälle veränderte sich im Laufe des Quartals kaum. Die aktuelle Pandemie „inspirierte“ gewisse Autoren von solchen unerwünschten Inhalten zu Angeboten chinesischer Masken sowie jeglicher Art von Zubehör, um sich vor Covid-19 zu schützen. Neben Spam-Mails verzeichneten wir einen erheblichen Anstieg von SMS-Spam-Kampagnen, in denen die Empfänger aufgefordert werden, sich auf einer Onlinespiele-Website anzumelden oder eine in der SMS angegebene E-Mail-Adresse zu kontaktieren.

Erstellt von

PitKontakt

Sie haben Fragen zu einem der Artikel? Sie brauchen Beratung, um die richtige Lösung für Ihre ICT-Probleme zu finden?

Einen Experten kontaktieren

Unsere Experten beantworten Ihre Fragen

Sie haben Fragen zu einem der Artikel? Sie brauchen Beratung, um die richtige Lösung für Ihre ICT-Probleme zu finden?

Weitere Artikel aus der Kategorie Sicherheit

DDoS-Angriffe in Luxemburg im Jahr 2024

Erfahren Sie mehr über die Statistiken zu DDoS-Angriffen, die POST Cyberforce im Jahr 2024 in Luxemburg entdeckt hat.

Verfasser

Paul FelixVeröffentlicht am

01 Februar 2024

Schützen Sie sich vor DDoS-Angriffen, indem Sie illegitimen Datenverkehr blockieren

Jeden Monat gibt es in Luxemburg zahlreiche sogenannte Denial-of-Service-Angriffe (DDoS). Cyberkriminelle missbrauchen vernetzte Objekte, um illegitimen Datenverkehr an Organisationen zu senden und deren Netzwerke zu überlasten. Diese Angriffe führen zu einer Verschlechterung des Serviceniveaus oder legen den Betrieb lahm. Um den luxemburgischen Akteuren zu helfen, sich davor zu schützen, hat POST Lösungen entwickelt, mit denen illegitimer Datenverkehr (in Echtzeit, wenn dies gerechtfertigt ist) abgewehrt werden kann, bevor er die Systeme der Organisation erreicht.

Verfasser

Paul FelixVeröffentlicht am

19 Dezember 2023

DDoS-Angriffe in Luxemburg im Jahr 2023

Erfahren Sie mehr über die Statistiken zu DDoS-Angriffen, die POST Cyberforce im Jahr 2023 in Luxemburg entdeckt hat.

Verfasser

Paul FelixVeröffentlicht am

15 Februar 2023